Históricamente, el phishing se ha basado en páginas estáticas de inicio de sesión diseñadas para imitar a servicios como Microsoft, Google, PayPal, etc. Pero estos sitios eran fácilmente identificables y acababan por ser eliminados.

Por otro lado, el aumento de la concienciación por parte de las personas y la introducción de contramedidas como la autenticación en múltiples factores han hecho que estas técnicas sean menos eficaces.

Ahora los villanos utilizan plataformas capaces de orquestar ataques sofisticados sin necesidad de tener conocimientos avanzados.

Starkiller encaja en este contexto como una herramienta estructurada ofrecida bajo suscripción por un grupo conocido como Jinkusu.

En principio, la herramienta se comercializa a través de Telegram (aunque parece ser que la cuenta ha sido suspendida) y viene con actualizaciones mensuales y soporte dedicado.

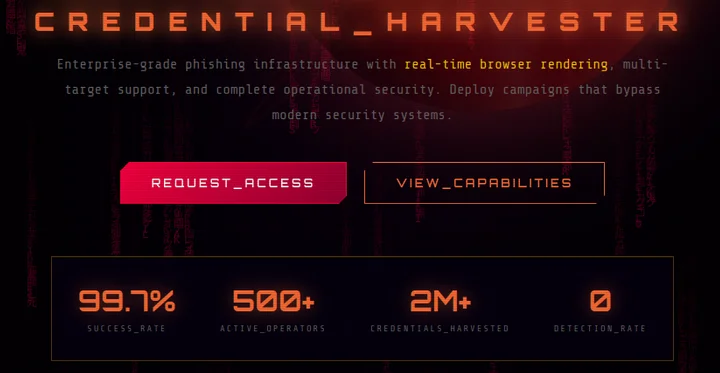

La estrategia de marketing de los perpetradores promete una tasa de éxito del 99,7 por ciento.

Explicado de manera muy básica, el núcleo de Starkiller es un sistema que actúa como un proxy inverso entre la víctima y el servicio legítimo.

A diferencia de los kits de phishing tradicionales, Starkiller no replica la interfaz de los sitios, sino que carga la página original en tiempo real.

Por lo tanto, a la persona que está interactuando con un servicio en línea se le muestra una página auténtica.

Debido a que el contenido se carga en vivo desde el sitio original, no hay diferencias visuales ni tampoco las señales típicas que podemos utilizar para identificar estafas en línea, como por ejemplo una página web desactualizada.

Después el tráfico entre el navegador de la víctima y el servicio legítimo es interceptado y reenviado por el proxy, permitiendo la captura de nombres de usuario, contraseñas, cookies de sesión y tokens de autenticación.

Salvando las distancias es algo parecido a un ataque de hombre en el medio.

La autenticación basada en tokens es un protocolo de seguridad utilizado para verificar la identidad de un usuario, un dispositivo o una aplicación que intenta acceder a un recurso protegido.

Toda esta información va a parar a la infraestructura del atacante.

Uno de los elementos más preocupantes es el nivel de sofisticación de la interfaz.

Starkiller ofrece un panel de control muy profesional con métricas de conversión, sesiones activas, gráficos de campaña y transmisión en vivo de la navegación de la víctima.

La cadena de ataque casi siempre comienza con un mensaje de correo electrónico que insta a que hagamos clic en un enlace aparentemente legítimo

También es posible que la agresión se lleve a cabo mediante WhatsApp, Telegram o similares.

El enlace conduce a una página que parece auténtica porque realmente lo es, pero como hemos dicho antes, se envía a través de un servidor proxy controlado por el atacante.

Prevención

Los enfoques de las suites de seguridad como el análisis de páginas estáticas, las listas negras de dominios y el filtrado de URL basado en la reputación, no funcionan, ya que Starkiller genera dinámicamente páginas de phishing para cada ocasión

Para reconocer el engaño es necesario observar la estructura de las URL verificando la presencia de elementos sospechosos, como explicamos en nuestro artículo sobre phishing.

También hay que fijarse muy bien en el contenido de los correos electrónicos y los mensajes de texto.

Antes de hacer clic, pregúntate si tiene sentido que te envíen ese enlace. Si tienes dudas, consulta con el remitente usando otro medio, como por ejemplo una llamada telefónica o un mensaje directo.